在当今数字化时代,隐私和安全问题变得日益重要。为了保护个人和机密信息,人们广泛使用各种加密算法来加密文件和通信。然而,对于安全专家和黑客来说,破解加密文档成为一项具有挑战性的任务。本文将深入探讨加密文档的破解大法,揭示其中的秘密和技术。

一、对称加密算法的安全性分析

对称加密算法是最常用的加密算法之一,它采用同一个密钥进行加密和解密。本节将详细分析对称加密算法的安全性,并揭示可能存在的漏洞。

二、字典攻击与暴力破解

字典攻击和暴力破解是最简单直接的破解方法之一。本节将介绍如何通过构建强大的字典和使用高性能计算机来实施这些攻击,并提供相应的防御措施。

三、基于差分攻击的弱点利用

差分攻击是一种基于密文和明文的差异来分析加密算法弱点的方法。本节将详细介绍差分攻击的原理和具体实施方式,并探讨如何提高算法的抵抗力。

四、侧信道攻击与功耗分析

侧信道攻击是一种通过分析加密设备在不同操作状态下的功耗、电磁泄露等侧信道信息来破解加密算法的方法。本节将讲解侧信道攻击的原理和实施技术,并提供防御策略。

五、量子计算机与量子密码学

量子计算机作为未来计算技术的前沿,对于破解加密文档具有巨大潜力。本节将介绍量子计算机的基本原理,以及如何利用量子计算机来破解加密文档,同时探讨量子密码学的发展与应用。

六、社会工程学与钓鱼攻击

社会工程学是一种通过欺骗、操纵人们心理等手段来获取信息的攻击方式。本节将详细介绍社会工程学的基本原理和常见的钓鱼攻击方法,并提供防范建议。

七、强化密码学的应用

强化密码学是指在传统加密算法基础上引入更强大的安全机制。本节将探讨如何应用强化密码学的方法来保护加密文档,包括多重加密、身份验证和访问控制等。

八、加密算法的漏洞分析与修复

任何加密算法都可能存在漏洞,使其易受攻击。本节将介绍常见的加密算法漏洞,并提供修复方法和建议,以提升加密文档的安全性。

九、云计算环境中的加密破解问题

云计算环境为大规模数据存储和处理提供了便利,但也带来了新的安全挑战。本节将探讨在云计算环境中如何破解加密文档,并分析相应的防御措施。

十、区块链技术的应用与安全性

区块链技术作为一种分布式存储和验证数据的方式,对加密文档的安全具有重要意义。本节将介绍区块链技术在加密文档中的应用,并分析其安全性与可靠性。

十一、密码学的未来发展趋势

密码学作为信息安全的基石,不断发展演变。本节将展望密码学的未来发展趋势,包括量子密码学、人工智能与密码学的结合等。

十二、加密文档安全性评估与加固措施

本节将介绍如何对加密文档的安全性进行评估,并提供相应的加固措施。重点涉及密钥管理、算法选择和安全策略的制定。

十三、密码破解的伦理和法律问题

密码破解涉及到伦理和法律问题,如何在合法合规的前提下进行密码破解是一个重要的议题。本节将探讨密码破解的伦理和法律界限,并提供相关建议。

十四、加密文档的重要性与应用场景

加密文档在现代社会中扮演着重要的角色,对于保护个人隐私和商业机密至关重要。本节将介绍加密文档的应用场景,并强调其重要性。

十五、保护隐私安全,加密文档不可或缺

本文深入探讨了加密文档的破解大法,从对称加密算法到量子计算机,从侧信道攻击到社会工程学,全面展示了破解加密文档的技术和方法。然而,同时我们也必须认识到,保护隐私安全仍然是一项重要的任务,加密文档的应用和研究仍然具有巨大的意义。

解密文档

在现代信息时代,保护个人隐私和保密的信息至关重要。加密技术成为了保护个人和机构数据安全的必要手段。然而,正因为加密技术的高效性和复杂性,破解加密文档也成为黑客和安全领域研究人员一直努力攻克的难题。本文将揭示一些破解加密文档的重要方法和技巧,让读者能够更好地了解和保护自己的数据。

一:了解加密技术的基本原理

首先需要了解加密技术是如何工作的。加密使用密钥将明文转换为密文,而解密则是使用相同的密钥将密文还原为明文。了解基本原理对于破解加密至关重要,因为只有了解加密算法的弱点,才能找到突破口。

二:常见的加密算法及其特点

现在有许多种加密算法可供选择,如DES、AES和RSA等。每个加密算法都有其独特的特点和应用场景。了解常见的加密算法及其特点,有助于我们选择适合破解的方法和工具。

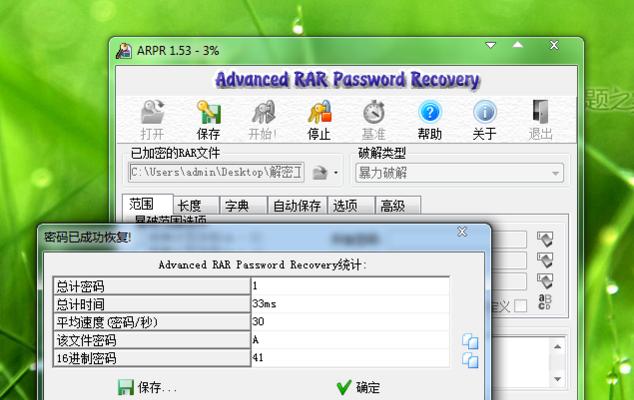

三:暴力破解:穷举所有可能性

暴力破解是一种通过尝试所有可能的密钥组合来破解加密文档的方法。这需要耗费大量的时间和计算资源,但对于一些简单的加密算法仍然是有效的。

四:字典攻击:利用常见密码破解

字典攻击是一种基于预先准备好的密码列表来破解加密文档的方法。黑客通常会使用常见密码、常见词汇或人名等组成的字典进行尝试。为了避免字典攻击,我们应该选择一个复杂且独特的密码。

五:彩虹表攻击:提高暴力破解效率

彩虹表是一种预先计算出所有可能的明文与其对应的密文的对应关系,从而提高暴力破解效率的方法。黑客可以通过比对加密文档中的密文,从彩虹表中找到对应的明文,从而快速破解加密文档。

六:侧信道攻击:利用加密算法的弱点

侧信道攻击是一种利用加密算法运行时的物理特性,如电流、功耗或热量等,来破解加密文档的方法。通过分析这些侧信道信息,黑客可以推断出密钥或明文的一些信息,从而实现破解。

七:社交工程:攻击人心的技巧

社交工程是一种通过欺骗和利用人类心理特点来获取机密信息的方法。黑客可以通过伪装成可信的人或机构,引诱目标人员提供密码或其他敏感信息,从而达到破解加密文档的目的。

八:弱密码和安全漏洞:突破加密的后门

弱密码和安全漏洞是破解加密文档最常见的途径。大多数人倾向于使用简单易猜的密码,或者在实施加密算法时忽略了一些安全性方面的考虑,这给黑客留下了后门。

九:量子计算机:威胁传统加密的未来

量子计算机是一种具有超高运算速度的计算机,其存在将对传统加密算法构成威胁。量子计算机可能能够在很短的时间内破解目前看来无法破解的加密算法,这对加密文档的安全提出了新的挑战。

十:加密技术的发展与应用

随着科技的进步,加密技术也在不断发展。新的加密算法和技术的出现,以及在物联网和云计算等领域的广泛应用,为破解加密文档提供了新的机遇和挑战。

十一:合法破解:法律与道德的边界

在某些情况下,合法破解也是可能的,例如在法律允许或授权的情况下,某些机构或个人可以进行破解行为。然而,合法破解必须遵守法律和道德准则,以确保个人和数据的安全。

十二:保护个人隐私:选择安全加密工具

对于普通用户来说,保护个人隐私和数据安全至关重要。选择安全可靠的加密工具可以有效保护个人信息,避免被黑客和窃听者盗取或破解。

十三:未来的加密趋势:量子加密和生物加密

在面对量子计算机的威胁时,量子加密和生物加密被认为是未来的发展方向。量子加密利用了量子力学原理,而生物加密则利用了生物特征和遗传信息等来保护数据。

十四:教育与意识:加强加密安全的重要性

提高公众对加密安全的认识和意识,教育用户如何选择安全密码,了解常见的破解手段,可以帮助人们更好地保护自己的个人隐私和数据安全。

十五:

破解加密文档是一个复杂而困难的过程,需要专业知识和技术支持。然而,通过了解加密技术的原理、熟悉常见的破解手段和选择合适的加密工具,我们可以更好地保护自己的个人和机构数据安全。